アクセス・ガードレール- 予防的アクセス制御制約の適用

Oracle Access GovernanceのAccess Guardrailsは、機密リソースへのアクセスを規制および制限する条件を定義および適用できるセキュリティ制約です。アクセス・ガードレールでは、事前定義済基準を満たす認可済アイデンティティのみがアクセス可能になります。これらの条件が満たされない場合は、違反がトリガーされ、アクセスをただちにブロックするか、コンプライアンスのための猶予期間を提供できます。

概要

アクセス・ガードレールを実装するには、昇格された権限を付与する前に、前提条件の権限またはアイデンティティ属性の所有などの事前定義済の条件を満たすアイデンティティが必要です。このような階層化モデルにより、権限が制御された順序で付与され、アクセス管理がセキュアで準拠するようになります。

アクセス・ガードレールは、アイデンティティがOracle Access Governanceのセルフサービスのアクセスのリクエスト機能を使用してアクセスをリクエストする場合にのみ適用できます。Access Guardrailsは、セキュリティ管理者が、送信前にアクセス・リクエストが事前定義済ポリシーを満たしていることを確認することで、不正アクセスをブロックするのに役立ちます。また、承認者に重要なコンテキストを提供し、承認プロセス中により多くの情報に基づいた意思決定を行うことができます。

Access Guardrailsは、アイデンティティ・コレクションでも使用できます。これにより、アクセス制御管理者は予防的アクセス制御手段を確立し、認可済で準拠したアイデンティティ(事前定義済の基準を満たすアイデンティティ)のみがアイデンティティ・コレクションのメンバーであることを保証できます。これらの条件が満たされない場合は、違反が発生し、すぐにアクセスをブロックするか、コンプライアンスの猶予期間を許可するかを選択できます。

アクセス・ガードレールの主な機能

- 階層化された権限モデル: Access Guardrailsは、DB Readerなどの基本的なロールから開始し、事前定義された条件が満たされた場合にのみ上位の権限ロールに進む層でのアクセスの構造化に役立ちます。この方法を使用すると、各層で最小限必要な権限のみが付与されるようにできます。

- 職務分掌違反の防止: アクセス・ガードレールのセキュリティ制約は、既存のロールまたは職責と競合する可能性のあるアクセスをブロックするための事前チェックとして機能します。たとえば、Entra IDでは、User AdministratorロールとPrivileged Role Administratorの両方を割り当てられたユーザーは、新しいユーザーを個別に作成し、独自の権限を高め、リスクを冒すことができます。

- 条件付きアクセス強制: アクセス・ガードレールでは、ユーザーはロール、グループ・メンバーシップ、場所などの特定の条件を満たし、これらの属性の変更を継続的に監視してアクセスを許可またはブロックする必要があります。

アクセス・ガードレール・フロー・フレームワーク

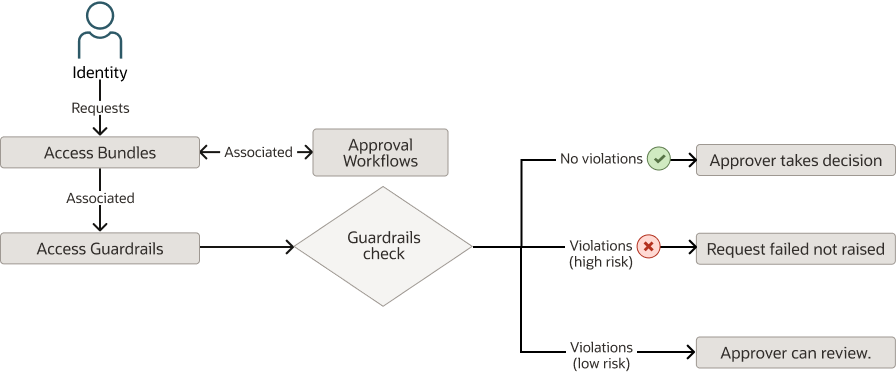

Oracle Access GovernanceでのAccess Guardrailsの仕組みを次に示します。

- アクセス・コントロール管理者は、アクセス・ガードレールおよび承認ワークフローをアクセス・バンドルに関連付けます。

- アイデンティティは、アクセスのリクエスト機能を使用してアクセス・バンドルのリクエストを生成します。

- リクエストはアクセス・ガードレールに対して検証されます。ガードレール構成に基づいて何が起こるかは次のとおりです。

- 違反なし: 承認者は、承認ワークフローに基づいて決定します。

- 高リスク違反: リクエストは失敗し、発生せず、「ブロック済」ステータスで違反が発生します。

- 低リスク違反: 「スヌーズ済」ステータスの違反がある承認者にリクエストが送信されます。承認者は、リクエストを承認または却下するかどうかを決定します。承認されると、リクエストは定義された日数で付与されます。

Access Guardrailsの実装例

- DirectoryUserAdminsグループなどの競合するグループに属するアイデンティティへのアクセス権の付与を制限します。

- CorpIT部門に属するアイデンティティ部門に対してのみアクセス権を付与します。

指定されたシナリオのアクセス・ガードレールを定義する方法を次に示します:

| 詳細の追加 |

名前: oud-access-admin-check

「新規アクセス・リクエストのみ」を選択します |

| アクセス・ガードレールのルールの定義 | 次のように2つの条件を追加します。

|

| 失敗時のアクション | 「High Risk - Block the access immediately」を選択します。 |

アクセス・ガードレールがアクセス・バンドルにアタッチされると、これらの条件についてリクエストが検証されます。ユーザーがすでにDirectoryUserAdminsグループに属しているか、CorpITの一部ではない場合、リクエストは承認者に呼び出されず、ステータスがブロックされた状態で違反が発生します。