データベース・アプリケーション表との統合

概要: Oracle Access Governanceとデータベース・アプリケーション表の統合

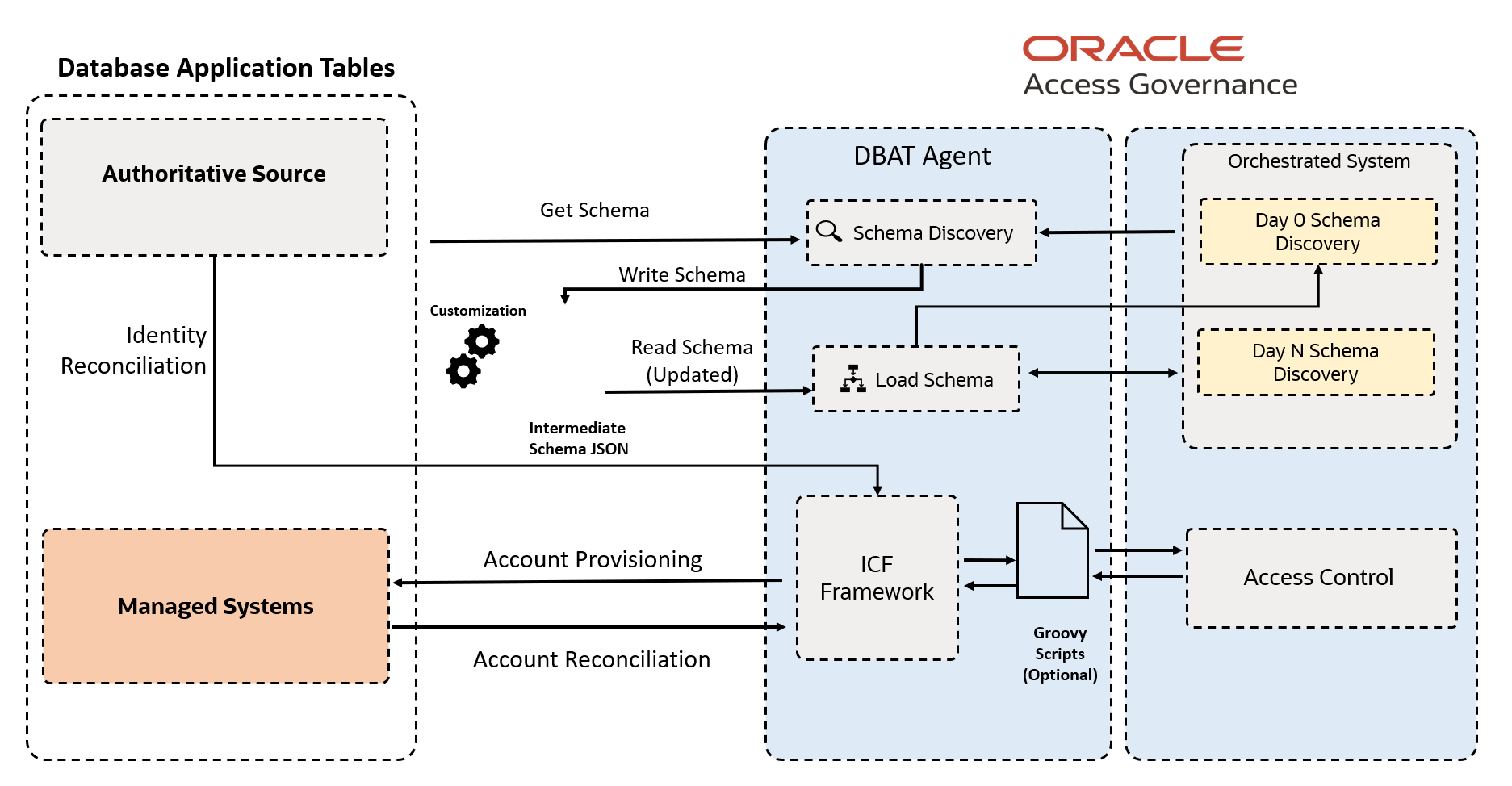

Oracle Access Governanceは、データベース・アプリケーション表と統合できるため、アイデンティティ(ユーザー)データのオンボーディングやアカウントのプロビジョニングなどのアイデンティティ・オーケストレーションが可能になります。

- アプリケーションにはアイデンティティ管理用のAPIがありません

- アプリケーションごとに、アイデンティティ・データ、アカウント・データおよび権限データ用の異なるスキーマ・セットを設定できます。

- 統合を構成および実行する前に、アプリケーション・スキーマがOracle Access Governanceに認識されていません

- アプリケーション・データベース表とOracle Access Governanceエンティティ間の直接マッピングはありません。

- アプリケーション・スキーマ内でのアイデンティティ・データの編成方法に共通のパターンはありません。アイデンティティ・データは、単一の表にあるか、複数の表に分散している可能性があります。

データベース・アプリケーション表の統合により、顧客データベースとOracle Access Governanceの間でユーザー・データを交換できます。

- アイデンティティ情報の認可(信頼できる)ソースとしてのデータベース・アプリケーション表により、データベース表で作成または変更されたアイデンティティをリコンシリエーションできます。

- データベース表内のアプリケーション・アカウントのプロビジョニングを可能にする、管理対象システムとしてのデータベース・アプリケーション表。

データベース・アプリケーション表統合アーキテクチャの概要

データベース・アプリケーション表との統合により、システムからアイデンティティ・データを取得し、それをOracle Access Governanceに転送して取り込むことができます。システムが接続されると、プロビジョニングおよび修正タスクおよび操作(作成、調整、更新、削除、無効化/有効化、権限の追加/削除、グループの追加/削除など)を実行でき、これらは管理対象システムに反映されます。

- Database Application Tables Orchestrated Systemの設定時に「認可ソース」構成モードを選択した場合、Oracle Access Governanceは、データベース・インスタンスからアイデンティティ・データを取得し、アイデンティティ情報の信頼できる(信頼できる)ソースとして扱います。

- 「管理対象システム」構成モードを選択した場合、Oracle Access Governanceでは、ターゲット・データベースのユーザー・アカウントを管理できます。これにより、Oracle Access Governanceから顧客データベース・インスタンスの新規アカウントのプロビジョニングが可能になります。

統合に関連するスキーマを識別するために、データベース・アプリケーション表の統合では、自動スキーマ検出が提供されます。これは、ユーザー・データを含む基礎となるデータベース・スキーマを識別するプロセスです。Day-0限定スキーマのサポートが提供され、その後のユーザー・スキーマの変更はDay-Nサポートによって調整されます。これにより、データベース表に加えられた変更でスキーマを更新し、検出されたスキーマに適用できます。

エージェントの作成時に、関連するユーザー・データベース表の詳細が示されます。スキーマの詳細は、エージェントとともに存在するスキーマ・ファイルに格納されます。スキーマの詳細は、必要に応じてこのファイルを直接編集することで更新できます。

- データベースドリブン・アプリケーションのスキーマの検出

- データロードの実行

- 勘定科目のプロビジョニング

ロードが実行されるたびに、関連するアイデンティティ・データとアカウント・データがOracle Access Governanceにフル・ロードされます。ロードが初めて行われる場合、関連するアイデンティティ構造およびアカウント構造がOracle Access Governanceで適宜作成されます。後続のデータ・ロードを実行すると、すべてのデータがOracle Access Governanceにロードされ、適切なアイデンティティおよびアカウント・アーティファクトの最後のデータ・ロード以降の変更が取込みプロセスによって更新されます。

オーケストレート済システムを構成したら、Oracle Access Governanceのプロビジョニング・エンジンを使用してアカウントをプロビジョニングできます。このエンジンでは、アカウントまたは権限に対するリクエストを取得し、エージェントを通過してターゲット・データベースに転送します。プロビジョニングでは、作成、更新および取消し操作がサポートされます。

スキーマ・ファイルがなんらかの方法で失われたり破損した場合、データベース・アプリケーション表の統合によってスキーマ・ファイルのリカバリが提供されます。これは、エージェントのクラッシュやスキーマ・ファイルの損失などのシナリオで役立ちます。

データベース・アプリケーション表統合の機能概要

データベース・アプリケーション表の統合では、オーケストレート済システムの構成、データロード、アカウントの作成と取消し、パスワードの変更、ロールの割当てと削除などのユースケースがサポートされます。

サポートされている統合関数

- オーケストレート済システムの構成

- データのロード

- アカウントの作成

- 割当て権限

- 権限の削除

- パスワードの変更

- アカウントの失効

サポートされている機能の詳細は、「Oracle Access Governance Integrationの機能概要」を参照してください

アカウント・ライフサイクルの例

- Oracle Access Governanceのアイデンティティ(MyAGIdentityなど)は、名前、電子メール、場所などの認可データで構成されます。

- 既存のデータベース・アプリケーション表ロール(DBATRole_Composerなど)のアカウントは、Oracle Access Governanceで作成されます。

-

MyAGIdentity

- MyDBATAccount

- DBATRole_Composer

- MyDBATAccount

しばらくすると、MyAGIdentityは、開発者ロールを必要とする組織内の新しい位置に移動します。アクセス・バンドルDBATBundle_Developerは、必要な開発権限を含むOracle Access Governanceに作成されます。このアクセス・バンドルは、ポリシー、ロールまたはリクエストの結果として割り当てることができます。たとえば、ユーザーが「新規アクセスのリクエスト」オプションを使用してアクセス・バンドルをリクエストしたとします。承認時に、リクエストによってプロビジョニング操作がトリガーされ、MyDBATに変更が適用され、DBATBundle_Developerアクセス・バンドルに含まれる権限に対応するデータベース・アプリケーション表のロールが割り当てられます。

-

MyAGIdentity

- MyDBATAccount

- DBATRole_Composer

- DBATBundle_Developer

- MyDBATAccount

-

MyAGIdentity

- MyDBATAccount

- MyOracleDBAccount

- MyMSTeamsAccount

MyAGIdentityは、パスワードを変更するために必要です。Oracle Access Governanceコンソールのマイ・アクセス機能を使用して、パスワードを変更し、Oracle Access Governanceプロビジョニングを使用して変更をMyDBATに伝播します。

-

MyAGIdentity

- MyOracleDBAccount

- MyMSTeamsAccount

Database Application Tables Orchestrated Systemが「認可ソース」モードで構成されており、アイデンティティを非アクティブにすると、MyAGIdentityアイデンティティは事実上無効になります。この場合、プロビジョニング・タスクが生成され、管理対象システムに適用されます。

- MyAGIdentity (無効)