Oracle Identity Governanceとの統合

事前インストール

動作保証されたコンポーネント

ターゲットシステムには、次のいずれかを指定できます。

- Oracle Identity Governance 12.2.1.4バンドル・パッチ番号11 (12.2.1.4.220703)以降。現在のバージョンのOracle Identity Governanceに互換性がない場合は、Oracle Supportに連絡してください。Oracle Identity Governanceシステムのパッチを手配できます

- Oracle Identity Governance 14.1.2.1.0以降。

前提条件

- Oracle Identity Governanceのアプリケーションおよび権限は、Oracle Access Governanceで取り込めるようにするために、「認証可能」としてマークする必要があります。Oracle Identity Governanceセルフ・サービス・アプリケーションにログインし、「アクセスのリクエスト」 → 「自己のリクエスト」 → 「アプリケーションの検索」にナビゲートして情報アイコンをクリックし、「証明可能」フラグを選択します。

- ロールの場合は、Oracle Identity Governanceセルフ・サービス・アプリケーションにログインし、「管理」→「ロール」→「ロールを開く」に移動します。「カタログ属性」で、「証明可能」チェック・ボックスを選択します。

- Oracle Access Governanceのレビューに含まれるすべてのアクセス権は、Oracle Identity Governanceの次のいずれかの権限タイプを使用して付与されている必要があります。

- アカウントおよび権限の直接プロビジョニング

- アカウントおよび権限のプロビジョニングの要求

- ターゲットからの調整済アカウントおよび権限

- バルクロードされたアカウントおよび権限

- アクセス・ポリシーに関連付けられているリクエストまたは直接プロビジョニング・ロール

Oracle Identity Governance統合の設定

Oracle Identity GovernanceエージェントがOracle Access Governanceに接続できるようにするには、ターゲット・システムの接続詳細および資格証明を入力し、環境固有のエージェントを作成する必要があります。

ユーザー・データ・ロード・フィルタでサポートされる属性

Oracle Identity Governanceからデータをオンボードするようにオーケストレート済システムを構成する場合、Oracle Access Governanceで収集するユーザー・データをフィルタできます。部門、従業員タイプ、場所などのアイデンティティ属性にフィルタを設定することで、オンボーディングするユーザーを制限できます。

ユーザー・データ・ロードのフィルタ特性

オーケストレート済システムでのフィルタの構成では、ユーザー・データ・ロード・フィルタリングの次の特性に注意してください。

- ユーザー検索フィルタとユーザー・データ値のフィルタリングの照合は、大/小文字が区別されます。たとえば、

department = Human Resourcesのフィルタでは、department = HUMAN RESOURCESまたはDepartment = Human Resourcesの値を持つユーザーは返されません。 - ユーザー・データ・ロード・フィルタに一致するユーザーまたはアカウントがない場合、Oracle Access GovernanceによってOracle Identity Governanceからデータは取り込まれません。ただし、この場合、IDやアカウントがオンボーディングされていなくても、データ・ロード自体はアクティビティ・ログで成功とラベル付けされます。

- ユーザー・データ・ロード・フィルタ値は、指定されたフィルタ属性に対して1000を超えることはできません。

- エージェントがすでにインストールされている場合は、ユーザー・データ・ロード・フィルタを有効にするためにエージェントのアップグレードが必要です。エージェントのアップグレード方法の詳細は、エージェントの使用例を参照してください。

ユーザー・データ・ロード・フィルタでサポートされる属性のリスト

次の属性に基づいて、Oracle Identity Governanceから取り込まれたユーザーをフィルタできます。

| Oracle Access Governance属性名 | Oracle Identity Governance属性名 |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| 部門 | usr_dept_no |

| 場所 | usr_location |

| 国家 | usr_state |

| postalCode | usr_postal_code |

| 国 | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (マネージャのusr_login) |

| organizationUid | act_key |

| organizationName | act_name act表のact_name |

| territory | usr_territory |

ユーザー・データ・ロード・フィルタの例

| ユースケース | 構成パラメータ |

|---|---|

|

department=Product Developmentのユーザー および jobCode=IC004またはM0003 |

|

|

state =Kentのユーザー および organizationUid=1または4 |

|

|

postalCode = 78045または12204のユーザー カスタム・デリミタ##を使用 |

|

|

managerUid = 17981または17854 を持つユーザー managerLogin = DINORAH.PREWITTまたはJOELLA.SHANNON |

|

フィルタ値の名前とフィルタの値は両方とも大/小文字が区別されます。前述の例を使用すると、次のいずれかのフィルタが無効になり、結果は返されません。

- 例1:

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- 例2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- 例3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- 例4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

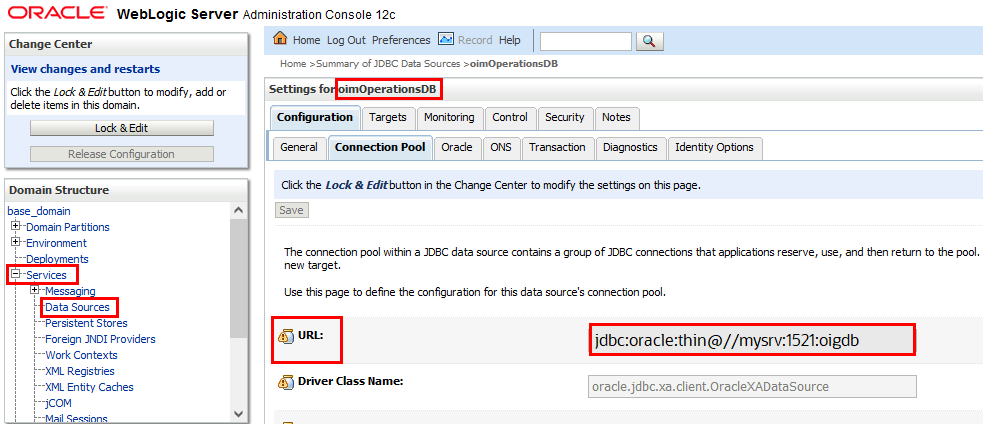

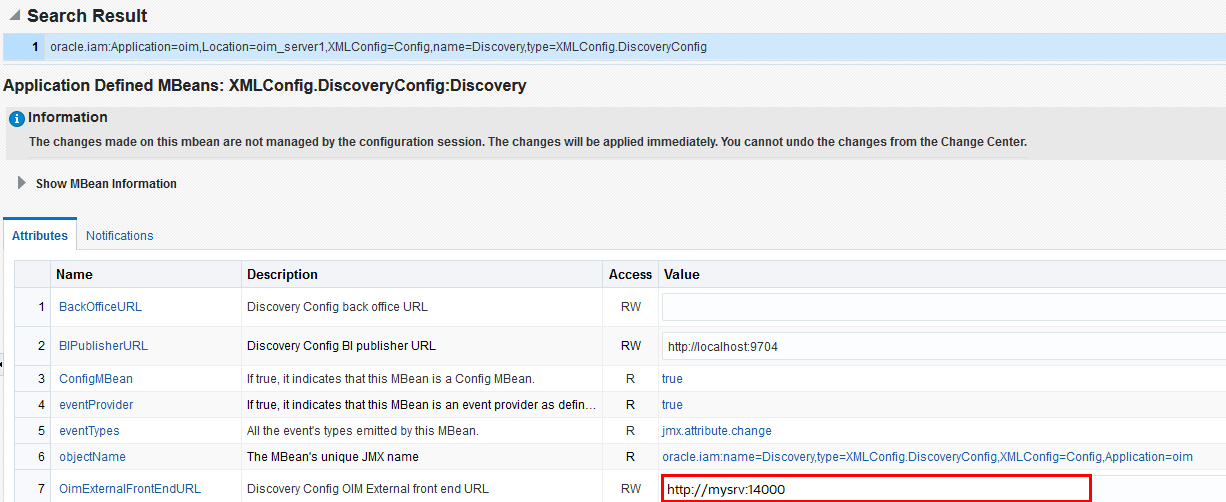

イベントドリブン・データ・ロードのデータベース設定ステップ

Oracle Access Governanceオーケストレート済システムを作成または更新するときに、イベントドリブン・データ・ロード・オプションを有効にできます。このオプションは、Day-Nデータ・ロードをデフォルトのスナップショットベース・モデルからイベントドリブン・モデルに切り替えます。このオプションの前提条件では、OIGデータベースに読取り専用ユーザーを作成し、必要なロールおよびシステム権限を付与する必要があります。

アイコンをクリックし、「サービス管理」、「オーケストレーション済システム」の順に選択します。

アイコンをクリックし、「サービス管理」、「オーケストレーション済システム」の順に選択します。