Oracle Access GovernanceとOracle Cloud Infrastructure (OCI)間の統合の構成

Oracle Cloud Infrastructure Identity and Access Management (OCI IAM)とOracle Access Governanceの間の接続を、認可ソースとして、また管理対象システムとして確立できます。これを実現するには、Oracle Access Governanceコンソールで使用可能なオーケストレート済システム機能を使用します。

OCI Orchestrated Systemでは、次のモードがサポートされ、デフォルトで含まれています。

- 認可ソース: OCIは、Oracle Access Governanceのアイデンティティ情報の信頼できる(信頼できる)ソースとして使用できます。

- マネージド・システム: Oracle Access Governanceを使用したポリシーおよびグループ・メンバーシップの証明など、OCI IAMグループおよびアプリケーション・ロールを管理できます。Oracle Cloud Infrastructure (OCI)でサポートされている操作を参照してください。

以前のリリースのOracle Access Governanceでは、APIキー・アクセスを使用してOCI IAMに接続していました。このメソッドは非推奨になり、リソース・プリンシパル・アクセスに置き換えられました。この方法を使用して新しいオーケストレート済システムを設定する方法の詳細は、OCI IAMとの統合の構成を参照してください。非推奨のAPIキー・アクセスを使用する既存のオーケストレート済システムがある場合は、「リソース・プリンシパル・アクセスへのAPIキー・アクセスの移行方法」の手順に従って新しいメソッドに移行する必要があります。

用語

Oracle Access GovernanceとOCI IAMの統合を構成する前に、次の用語を理解しておく必要があります:

| 用語 | 説明 |

|---|---|

| OCIオーケストレーション・システム | Oracle Access Governanceと統合されたOCIテナンシを表します。 |

| テナンシのリクエスト | 同じテナンシまたは別のテナンシでOCI IAM APIにアクセスして、管理されているIAMエンティティを取得/更新する必要があるOracle Access Governance Serviceインスタンスのテナンシ。 |

| 応答テナンシ | OCI IAM IDデータが存在する顧客テナンシー。 |

| テナント内アクセス | 単一のOCIテナンシがリクエスタおよびレスポンダとして機能している場合のユース・ケース。 |

| テナント間アクセス | 複数のOCIテナンシがあり、リクエスト・テナンシがレスポンス・テナンシとは別のインスタンスである場合のユース・ケース。 |

| リソース・プリンシパル | 統合アクセスのためにOCIユーザー資格証明を作成および管理する必要のないOCI IAMのプリンシパル・タイプ。 |

前提条件

接続を確立する前に、オーケストレーションされたシステムが統合するOCIインスタンスにアクセスできるようにするOCIポリシーを作成する必要があります。

一般的な要件

Oracle Access GovernanceをOCI IAMと統合するために必要な一般的な前提条件は次のとおりです。

- クラウド・アカウントでは、アイデンティティ・ドメインを使用してOCI上のアイデンティティを管理する必要があります。

- クラウド管理者は、テナンシのルート・コンパートメントでポリシーを管理できる必要があります。

- 管理対象の応答OCIテナンシが、リクエスト元のOracle Access Governance Serviceインスタンスのリージョン外にある場合は、リクエスト元のOracle Access Governance Serviceインスタンスのリージョンに存在するテナンシをサブスクライブする必要があります。

Oracle Access GovernanceとターゲットのOCI IAMインスタンスとの接続方法

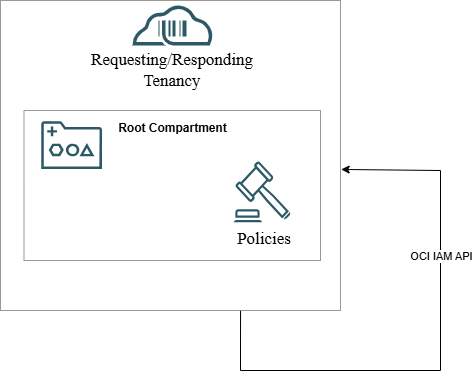

Oracle Access GovernanceをOCI IAMオーケストレート済システムと統合するには、OCI IAM APIおよびリソース・プリンシパル認証を使用して接続を構成する必要があります。リソース・プリンシパルは、OCI IAMのプリンシパル・タイプであり、統合アクセスのためにOCIユーザー資格証明を作成および管理する必要がありません。リソース・プリンシパル認証を構成するには、ポリシー・セットを生成し、オーケストレートされたシステムに関連するテナンシまたはテナンシにデプロイする必要があります。これらのポリシーの配置については、次の図で説明します。

Oracle Access Governance Serviceインスタンス(リクエスタ)とOCIテナンシ(レスポンダ)が管理されている場合のポリシー配置が同じテナンシ内にある場合

- Oracle Access Governance Serviceインスタンスが存在するホスト・テナンシ。これはリクエスト中のテナンシで、レスポンス中のテナンシからOCI IAM APIにアクセスする必要があるため、管理されているアイデンティティのデータを取得/更新できます。

- OCI IAMアイデンティティ・データが存在するテナンシ。

このユースケースでは、生成されたポリシーを1つのテナンシにデプロイするだけで済みます。これらは、リクエスタおよびレスポンダとしてテナンシに必要なアクセスをカバーします。

Oracle Access Governance Serviceインスタンス(リクエスタ)および管理されているOCIテナンシ(レスポンダ)が異なるテナンシにある場合のポリシー配置

- リクエスト対象のテナンシに関連するポリシーは、Oracle Access Governance Serviceインスタンスが存在するOCIにデプロイする必要があります。

- 応答対象のテナンシーに関連するポリシーは、お客様のOCI IAMアイデンティティ・データが存在するテナンシーにデプロイする必要があります。

OCI IAMとOracle Access Governanceの統合に必要なポリシーを設定する方法

接続を確立する前に、オーケストレート済システムがターゲット・システムにアクセスできるようにするOCIポリシーを作成する必要があります。

- オーケストレート済システムの統合設定で生成されたポリシー・ステートメントを取得します。ユース・ケースによっては、単一テナンシ統合の単一の文セット、またはAGサービス・インスタンス/外部テナンシ設定の2つの文セットである場合があります。特定の構成のポリシーは、オーケストレート済システムの作成時に指定した情報に基づいて生成されます。詳細は、「統合設定」ダイアログの「OCI IAMとの統合の構成」を参照してください。ステートメントは、「統合設定」に表示されているとおりにコピーしてください。

- 関連するテナンシのルート・コンパートメントにポリシーを作成します。

OCI IAMとの統合の構成

Oracle Cloud Infrastructure Identity and Access Management (OCI IAM)との統合は、Oracle Access Governanceコンソールで新しいオーケストレート済システムを構成することで実現されます。

「Orchestrated Systems」ページに移動します。

- Oracle Access Governanceのナビゲーション・メニュー・アイコン

から、「Service Administration」→「Orchestrated Systems」を選択します。

から、「Service Administration」→「Orchestrated Systems」を選択します。 - ワークフローを開始するには、「オーケストレート済システムの追加」ボタンを選択します。

システムの選択

ワークフローの「システムの選択」ステップで、オンボーディングするアプリケーションのタイプを指定できます。

- 「Oracle Cloud Infrastructure」を選択します。

- 「次へ」をクリックします。

詳細の入力

- 「このシステムを何と呼びますか。」フィールドに、接続するシステムの名前を入力します。

- 「このシステムをどのように説明しますか。」フィールドに、システムの説明を入力します。

- 「次へ」をクリックします。

所有者の追加

- 「プライマリ所有者は誰ですか。」フィールドで、Oracle Access Governanceのアクティブ・ユーザーをプライマリ所有者として選択します。

- 「他の所有者は誰ですか。」リストで1つ以上の追加所有者を選択します。リソースに最大20人の追加所有者を追加できます。

アカウント設定

- 権限が要求され、アカウントがまだ存在しない場合は、このオプションを選択して新しいアカウントを作成します。このオプションはデフォルトで選択されています。選択すると、権限が要求されたときにアカウントが存在しない場合、Oracle Access Governanceによってアカウントが作成されます。このオプションをクリアすると、権限はオーケストレート済システム内の既存のアカウントに対してのみプロビジョニングされます。アカウントが存在しない場合、プロビジョニング操作は失敗します。

- アカウント作成時の通知電子メールの受信者を選択します。デフォルトの受信者は「ユーザー」です。受信者が選択されていない場合、アカウントの作成時に通知は送信されません。

- ユーザー

- ユーザー・マネージャ

- 既存のアカウントの構成ノート

これらの構成を設定できるのは、システム管理者によって許可されている場合のみです。グローバル・アカウント終了設定が有効になっている場合、アプリケーション管理者は、調整されたシステム・レベルでアカウント終了設定を管理できません。- 早期終了開始時のアカウントの処理の選択: 早期終了の開始時に実行する処理を選択します。これは、正式な退職日より前にアイデンティティ・アクセスを取り消す必要がある場合に発生します。

- 削除: Oracle Access Governanceで管理されているすべてのアカウントおよび権限を削除します。ノート

特定のオーケストレート済システムでアクションがサポートされていない場合、アクションは実行されません。 - 無効化: すべてのアカウントを無効化し、Oracle Access Governanceで管理される権限を無効化します。

- 無効化されたアカウントの権限の削除: 残存アクセス権がゼロであることを確認するには、これを選択して、アカウントの無効化時に直接割り当てられた権限およびポリシーで付与された権限を削除します。

- アクションなし: アイデンティティにOracle Access Governanceによる早期終了のフラグが付けられている場合、アクションは実行されません。

- 削除: Oracle Access Governanceで管理されているすべてのアカウントおよび権限を削除します。

- 退職日のアカウントの処理の選択: 正式な退職時に実行する処理を選択します。これは、正式な退職日にIDアクセスを取り消す必要がある場合に発生します。

- 削除: Oracle Access Governanceで管理されているすべてのアカウントおよび権限を削除します。ノート

特定のオーケストレート済システムで「削除」アクションがサポートされていない場合、アクションは実行されません。 - 無効化: すべてのアカウントを無効化し、Oracle Access Governanceで管理される権限を無効化します。

- 無効化されたアカウントの権限の削除: 残存アクセス権がゼロであることを確認するには、これを選択して、アカウントの無効化時に直接割り当てられた権限およびポリシーで付与された権限を削除します。

ノート

特定のオーケストレート済システムで「無効化」アクションがサポートされていない場合は、アカウントが削除されます。 - アクションなし: Oracle Access Governanceでは、アカウントおよび権限に対するアクションは実行されません。

- 削除: Oracle Access Governanceで管理されているすべてのアカウントおよび権限を削除します。

- 早期終了開始時のアカウントの処理の選択: 早期終了の開始時に実行する処理を選択します。これは、正式な退職日より前にアイデンティティ・アクセスを取り消す必要がある場合に発生します。

- アイデンティティが企業を離れたときは、そのアカウントへのアクセス権を削除する必要があります。 ノート

これらの構成を設定できるのは、システム管理者によって許可されている場合のみです。グローバル・アカウント終了設定が有効になっている場合、アプリケーション管理者は、調整されたシステム・レベルでアカウント終了設定を管理できません。アカウントに対する次のアクションのいずれかを選択します。

- 削除: Oracle Access Governanceで管理されているすべてのアカウントおよび権限を削除します。

- 無効化: すべてのアカウントを無効化し、権限を非アクティブとしてマークします。

- 無効化されたアカウントの権限の削除: アカウントの無効化時に直接割り当てられ、ポリシーで付与された権限を削除して、残存アクセスをゼロにします。

- アクションなし: アイデンティティが組織を離れるときにアクションを実行しません。

ノート

これらのアクションは、オーケストレートされたシステム・タイプでサポートされている場合にのみ使用できます。たとえば、「削除」がサポートされていない場合、「無効化」および「アクションなし」オプションのみが表示されます。 - アカウントのすべての権限が削除された場合(アイデンティティが部門間を移動する場合など)、アカウントの処理を決定する必要がある場合があります。オーケストレート済システム・タイプでサポートされている場合、次のいずれかのアクションを選択します。

- 削除

- 使用不可

- 処理なし

- アクセス・ガバナンスで作成されていないアカウントの管理: オーケストレート済システムで直接作成されるアカウントを管理する場合に選択します。これにより、既存のアカウントを調整し、Oracle Access Governanceから管理できます。

システムを管理対象システムとして構成しない場合、ワークフローのこのステップは表示されますが、有効になりません。この場合、ワークフローの「統合設定」ステップに直接進みます。

オーケストレート済システムで、汎用RESTおよびデータベース・アプリケーション表の統合と同様に動的スキーマ検出が必要な場合は、オーケストレート済システムの作成時に通知電子メールの宛先(ユーザー、Usermanager)のみを設定できます。モーバーおよびリーバの無効化/削除ルールは設定できません。これを行うには、オーケストレート済システムを作成してから、「オーケストレート済システム・アカウント設定の構成」の説明に従ってアカウント設定を更新する必要があります。

統合設定

ワークフローの「統合設定」ステップで、Oracle Access Governanceがシステムに接続できるようにするために必要な構成の詳細を入力します。

- 次の構成設定を入力します。

フィールド 説明 統合されるOCIテナンシのOCIDは何ですか。 応答するテナンシのOCIDを入力します。OCIDsの詳細は、Oracle Cloud Identifier、OCID構文およびテナンシのOCIDおよびユーザーのOCIDを取得する場所を参照してください。 ノート

オーケストレートされたシステムごとに一意のテナンシを使用します。OCIテナンシのホーム・リージョンは何ですか。 リージョン識別子を使用して、ターゲットOCIテナンシのホーム・リージョンを入力します。ホーム・リージョンのリージョン識別子は「リージョン」で、米国東部(アッシュバーン)の識別子は us-ashburn-1です。ホーム・リージョンおよびテナンシのホーム・リージョンを見つけるにはどのようにするのですか。を参照してください。すべてのドメインを認可ソースとして含める 使用可能なすべてのドメインをアイデンティティ・データおよびアイデンティティ属性の信頼できるソースとして含めるには、このチェック・ボックスを選択します。 認可ソースとして含めるドメイン名はどれですか。 アイデンティティ・データおよびアイデンティティ属性の信頼できるソースとして機能するドメインを選択します。 権限の管理時にすべてのドメインを含める アカウントをプロビジョニングおよび管理するためのすべてのドメインを含めるには、このチェック・ボックスを選択します。 どのドメイン名に対して権限を管理しますか。 権限を管理し、プロビジョニング操作を実行するドメインを選択します。 リソースおよびポリシーをデータ・ロードから除外しますか。 アカウントと権限(グループとロール)のみを含めるには、これを選択します。これにより、リソースおよびポリシーが取り込まれず、Oracle Access Governanceから管理できません。 ノート

「エンタープライズ全体のブラウザ」ページで、アイデンティティに関連付けられているポリシーまたはリソースを表示できなくなります。必要なOCIポリシー? 関連するテナンシのルート・コンパートメントの正確な文をコピーします。必要なポリシーの詳細は、Oracle Access GovernanceとターゲットのOCI IAMインスタンスとの接続方法を参照してください。テナンシにポリシーを適用するには、ポリシーの管理を参照してください。 - 「追加」をクリックします。

完了

- システムでデータ・ロードを有効化する前にカスタマイズします

- 指定されたデフォルトで、データ・ロードのアクティブ化と準備を行います

リソース・プリンシパル・アクセスへのAPIキー・アクセスの移行方法

APIキー・アクセス・メソッドを使用して接続する既存のOCIオーケストレート済システムがある場合は、できるだけ早くリソース・プリンシパル・アクセス・メソッドに移行する必要があります。APIキー・アクセス方法は引き続き機能しますが、既存の構成は編集できません。APIキー・アクセス・メソッドは、いずれ非推奨になり、リソース・プリンシパルが必要になります。

- 「オーケストレート済システム統合設定の構成」の手順に従って、「統合設定」ページにナビゲートします。

- オーケストレート済システムでAPIキー・アクセス方法が使用されている場合、「統合設定」ページに非推奨の警告が表示されます。移行プロセスを開始するには、「移行の詳細」ボタンをクリックします。リソース・プリンシパル・アクセスを使用するようにOCIテナンシを更新するために必要なポリシーが表示され、生成されたとおりにコピーおよび適用する必要があります。必要なポリシーの詳細は、Oracle Access GovernanceとターゲットのOCI IAMインスタンスとの接続方法を参照してください。テナンシにポリシーを適用する方法の詳細は、ポリシーの管理を参照してください。

- ポリシーを適用したら、「統合のテスト」ボタンをクリックして接続を確認します。エラーまたはメッセージがある場合は、構成を確認してください。テストが成功するまで、移行を完了できません。

- 接続が確認されたら、「移行」ボタンをクリックして移行を開始します。

- 移行が完了すると、統合で必要なアクセス方法が使用されていることを確認するメッセージが表示されます。

リソース・プリンシパル・メソッドへの移行が完了したら、オーケストレート済システムでプロシージャを元に戻してAPIキー・メソッドを回復することはできません。

OCI IAMでサポートされている構成モード

Oracle Access Governance統合は、アイデンティティ・データのオンボーディングおよびアカウントのプロビジョニングの要件に応じて、様々な構成モードで設定できます。

-

認可ソース

Oracle Access Governanceでは、アイデンティティ・データおよびアイデンティティ属性の信頼できるソースとしてOCI IAMドメインを選択できます。認可ソースとして選択されたドメインは、コンポジット・アイデンティティ・プロファイルの構築に使用されます。詳細は、アイデンティティ属性の管理を参照してください。

-

管理されたシステム

Oracle Access Governanceから、OCIアカウント、IAMグループ、アプリケーション・ロール、ポリシーおよびリソースを管理できます。管理対象システムとして選択されたドメインは、アイデンティティ・ライフサイクルの管理、アクセス・レビューの実行、アクセス制御の設定などのプロビジョニング・アクティビティにのみ使用されます。

OCIでサポートされている操作

Oracle Cloud Infrastructure Orchestrated Systemでは、アイデンティティのプロビジョニング時に次のアカウント操作がサポートされます。

- オーケストレート済システムの構成

OCIとの統合の構成を参照してください。

-

データのロード

Oracle Access Governanceで管理できるアカウントを取り込みます。

-

相関ルールを使用したアイデンティティ属性とアカウント属性の照合

アイデンティティ・データとアカウント・データを照合する照合ルールをレビューまたは構成し、コンポジット・アイデンティティ・プロファイルを作成します。このオーケストレート済システムのデフォルト照合ルールを表示するには、デフォルト照合ルールを参照してください。

-

アカウントの作成

オーケストレート済システムからアカウント・データを取り込むか、アイデンティティに対するアクセスを要求します。これにより、資格をプロビジョニングできます。

-

アカウントの削除

アイデンティティに関連付けられているアカウントを削除します。これにより、アカウントのアクセスが削除されます。削除ワークフローは、認可ソースから取り込まれた

statusアイデンティティ属性がnullに設定されている場合にもトリガーされます。詳細は、アイデンティティ属性の管理を参照してください。 - 権限を割当てまたは削除して、アカウント詳細を更新します。

- OCI IAMグループの割当て

- OCI IAMグループの削除

- アプリケーション・ロールの割当て

- アプリケーション・ロールの削除

OCIアカウント・プロファイルを使用したユーザー機能の編集

Oracle Access Governanceコンソールからユーザー機能を編集するために、OCI IAM - 管理対象システムのアカウント・プロファイルを構成します。APIキー、認証トークン、SMTP資格証明、顧客秘密キー、OAuth 2.0クライアント資格証明、データベース・パスワードなどの機能を設定できます

アカウントの作成中またはアカウントの更新イベント中に、ユーザー機能を編集できます。これを行うには、次のようにします。

- アカウント・プロファイルの作成: まず、ユーザーをOracle Access GovernanceからOCI IAMドメイン・セットに管理対象システムとしてプロビジョニングするために必要なアカウント・プロファイルを設定します。Oracle Access Governanceでのアカウント・プロファイルの設定を参照してください。

- アカウント・プロファイルでユーザー機能アカウント属性を構成します。

- OCI IAMオーケストレート済システムのアクセス・バンドルを作成し、アカウント・プロファイルを関連付けます。アクセス・バンドルの作成を参照してください。

- 自己リクエストを発行するか、別のIDのアクセスをリクエストします。リソースへのアクセスのリクエストを参照してください。

-

承認後、アクティビティ・ログの変更を検証します。

- 「アカウントの作成または更新」アクティビティで、「詳細の表示」を選択します。

- 「アカウント・データ」セクションで、構成されているアカウント・プロファイルに従って、プロビジョニングされたユーザー機能を表示できます。

デフォルト照合ルール

Oracle Access Governanceのアイデンティティにアカウントをマップするには、調整されたシステムごとに照合ルールが必要です。

OCI IAMオーケストレート済システムのデフォルト照合ルールは次のとおりです:

| モード | デフォルト照合ルール |

|---|---|

|

アイデンティティ一致

アイデンティティ照合では、受信アイデンティティが既存のアイデンティティまたは新規アイデンティティと一致するかどうかがチェックされます。 |

画面値:

|

|

勘定科目照合

アカウント照合では、受信アカウントが既存のアイデンティティと一致するかどうかがチェックされます。 |

画面値:

|

機能の概要: OCI統合でサポートされるユースケース

OCI IAM統合は、Oracle Access GovernanceからのOCIアカウントの管理をサポートします:

ユースケース・プロビジョニングの例

グループ・プロビジョニング- ユーザーへのグループの割当て

Oracle Access Governanceから、OCIドメインに複数のOCI IAMグループを割り当てます。たとえば、複数のプロジェクトで作業している開発者を、特定のリソースに関連付けられた各グループである異なるOCI IAMリソースにプロビジョニングできます。

- OCIオーケストレート済システムのアクセス・バンドルを作成し、ドメインで使用可能なOCI IAMグループを選択します。詳細は、アクセス・バンドルの作成を参照してください。

- OCIのユーザーをOCIグループに割り当てるには:

- Oracle Access Governanceポリシーを作成し、アクセス・バンドルのグループ部分を、そのポリシーのアイデンティティ・コレクションに関連付けます。詳細は、ポリシーの管理およびアイデンティティ・コレクションの作成を参照してください。

- また、セルフ・サービス・フローからリクエストを発行して、アクセス・バンドルまたはロールを直接リクエストすることもできます。詳細は、アクセスのリクエストを参照してください。

Oracle Access Governanceによってアクセス・リクエストによって付与されたグループのアイデンティティ・アクセス・レビューを認証します。詳細は、対象システムOracle Cloud Infrastructureを参照してください。

アプリケーション・ロール・プロビジョニング- ロールの割当て

Oracle Access Governanceを使用すると、OCIドメインで実行されているサービスのOCIアイデンティティにOCIアプリケーション・ロールをプロビジョニングできます。これを使用して、Oracle Access Governanceのロールを他のアイデンティティにプロビジョニングすることもできます。たとえば、関連するOracle Access Governanceアプリケーション・ロールをパッケージ化し、アクセス・バンドルをIAMスペシャリスト・グループにプロビジョニングできます。- OCIオーケストレート済システムのアクセス・バンドルを作成し、ドメインで使用可能なサービスのアプリケーション・ロールを選択します。詳細は、アクセス・バンドルの作成を参照してください。

- OCIのユーザーをアプリケーション・ロールに割り当てるには:

- Oracle Access Governanceポリシーを作成します。アプリケーション・ロールを構成するアクセス・バンドルを、そのポリシーのアイデンティティ・コレクションに関連付けます。詳細は、ポリシーの管理およびアイデンティティ・コレクションの作成を参照してください。

- また、セルフ・サービス・フローからリクエストを発行して、このアクセス・バンドルまたはロールを直接リクエストすることもできます。詳細は、アクセスのリクエストを参照してください。

お客様は、Oracle Access Governanceによるアクセス・リクエストを通じて付与されたロールのIDアクセス・レビューをさらに認証できます。詳細は、対象システムOracle Cloud Infrastructureを参照してください。

OCIポリシー・レビュー: OCIポリシーからの権限超過ポリシー・ステートメントの取消し

Oracle Access Governanceを使用して、Oracle Access Governanceコンソールからオンデマンドのポリシー・レビュー・キャンペーンを作成することで、OCIポリシーを認証できます。たとえば、テナンシの定義済ネットワークおよびストレージ・ポリシーで四半期ごとにレビューを実行して、権限を最小限に抑え、適用可能な規制要件の原則を満たしているかどうかを評価できます。

OCIポリシーのポリシー・レビュー・キャンペーンを作成します。レビュー担当者は、規範的なインサイトと推奨事項に基づいて、ポリシー全体を一度に「承認」または「却下」するか、そのポリシー内の特定のポリシー・ステートメントを「承認」または「却下」に決定できます。

詳細は、Oracle Cloud Infrastructure (OCI)によって管理されるシステムへのアクセスのレビューおよびポリシー・レビュー・キャンペーンの作成を参照してください。

グループ・メンバーシップのレビュー: OCI IAMグループからのメンバーシップ・アクセスの受入れまたは取消し

Oracle Access Governanceを使用すると、オンデマンドのIdentity Collection Reviewキャンペーンを作成することで、OCI IAMグループのメンバーシップを証明できます。たとえば、グループ・メンバーシップ・レビューを実行して、適格なメンバーのみがデータベース管理者グループの一部であることを証明し、プロジェクトのデータベース・インフラストラクチャを管理および保守できます。営業アナリスト・ロールを持つIDをこのグループに関連付けないでください。

OCI IAMグループのアイデンティティ・コレクション・レビュー・キャンペーンを作成すること。レビュー担当者は、規範的なインサイトと推奨事項に基づいて、グループのメンバーの「承認」または「取消」のいずれかについて十分な情報に基づいた決定を行うことができます。OCI IAMグループを確認することを選択し、Oracle Access Governanceからプロビジョニングされた少数のメンバーが含まれている場合、このレビューでは、直接割り当てられたメンバーのみを受け入れるか取り消すことができます。Oracle Access Governanceからプロビジョニングされたメンバーの場合、「どの権限」タイルを使用してOCIアクセス・バンドルを確認することを選択します。詳細は、Oracle Cloud Infrastructure (OCI)によって管理されるシステムへのアクセスのレビューおよびアイデンティティ・コレクション・レビュー・キャンペーンの作成を参照してください。